Updates, Upgrades & Versionsmanagement

-

Cybersicherheit auf Maschinenebene

Die wesentlichste Veränderung der neuen Maschinenverordnung EU 2023/1230, die am 19.07.2023 in Kraft trat, ist, dass sich Maschinenhersteller in Zukunft nicht nur mit der funktionalen Sicherheit (Safety) ihrer Maschinen, sondern…

-

Mehr Geräte, mehr KI, mehr Vorsicht

In seinen Cybersecurity-Trends für das kommende Jahr sieht der TÜV Rheinland durch die Zunahme von Angriffen Cybersicherheit als strategische Priorität für Unternehmen aller Größen.

-

Entwicklungsprozess zertifiziert

Der Mannheimer Automatisierungsspezialist Pepperl+Fuchs ist jetzt entsprechend IEC62443-4-1 zertifiziert.

-

CIP Security um gerätebasierte Firewall ergänzt

ODVA gab bekannt, dass CIP Security, die Cybersecurity-Netzwerkerweiterung für Ethernet/IP, um eine neue gerätebasierte Firewall zur besseren Abwehr von Eindringlingen aufgerüstet wurde.

-

CSaaS ist eine Frage von Vertrauen und Verfügbarkeit

In der sich ständig wandelnden Landschaft der Cybersicherheit ist es von entscheidender Bedeutung, dass Unternehmen schnell und effizient auf Sicherheitsbedrohungen reagieren können.

-

Kleine und Mittlere Unternehmen vermehrt im Fokus von Cyber-Erpressern

Aus einer Trend Micro-Analyse geht hervor, dass sich ein Großteil aller Ransomware-Angriffe in letzter Zeit auf drei große Bedrohungsakteure Lockbit, BlackCat und Clop zurückführen lässt. Der Bericht des Cybersecurity-Spezialisten zeigt…

-

Erhöhte Mindestanforderungen an die Cybersicherheit kritischer Infrastrukturen

Cyberangriffe auf kritische Infrastrukturen sind besonders gefährlich.

-

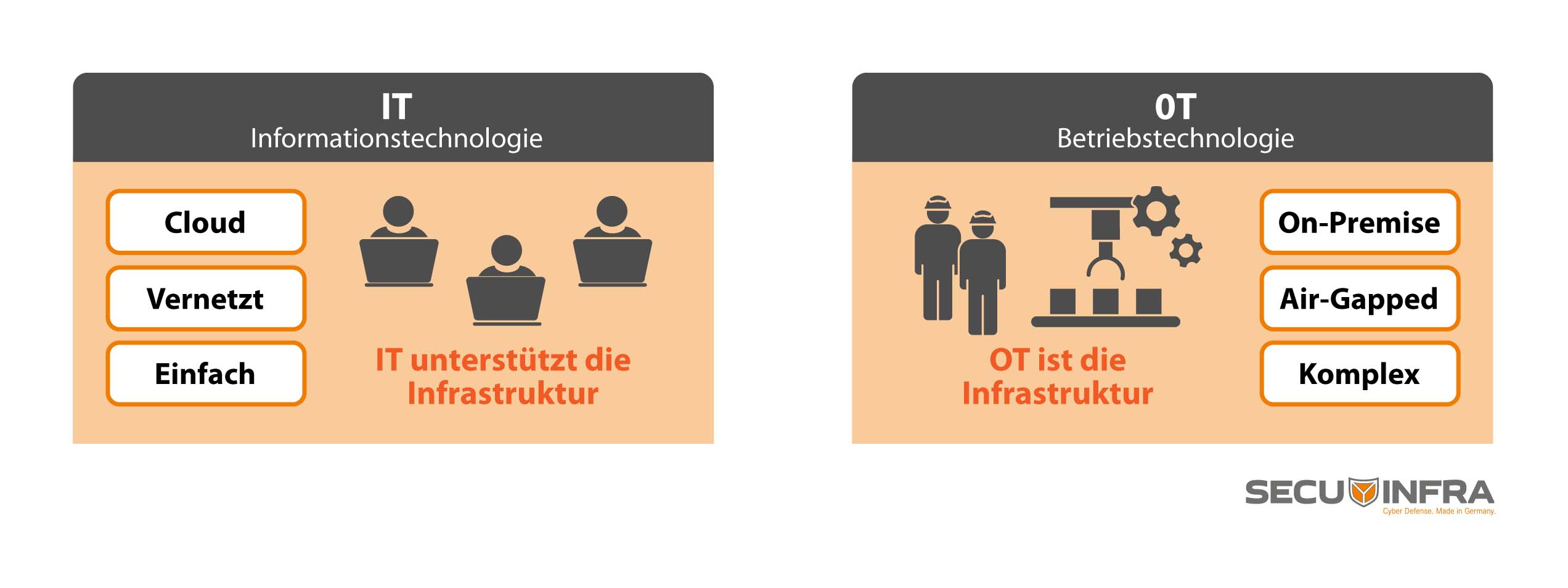

CPS Cybersecurity

Die Konvergenz von digitaler und physischer Welt hat im Zuge des rasanten technologischen Fortschritts zu einem neuen Bereich geführt, der als cyber-physische Systeme (CPS) bezeichnet wird. Diese Systeme verbinden computergestützte…

-

Kontron bietet Datensicherheit für kritische Infrastrukturen

Kontron hat das neue Linux-basierte Betriebssystem SecureOS entwickelt, das Sicherheit und Datenschutz für IoT-Lösungen in kritischen Umgebungen bieten soll.

-

Social Engineering: Was Unternehmen beachten sollten

Um an sensible Daten zu gelangen, setzen Cyberkriminelle vermehrt auf Social Engineering. Ein Beispiel dafür ist etwa der sogenannte CEO Fraud. Der Security-Spezialist Nevis widmet sich einigen Mythen rund um…

das könnte sie auch interessieren

-

OEMs und Betreiber verbinden

Neuer Ansatz für Maschinenbau-Ersatzteilmarkt von Truparts

-

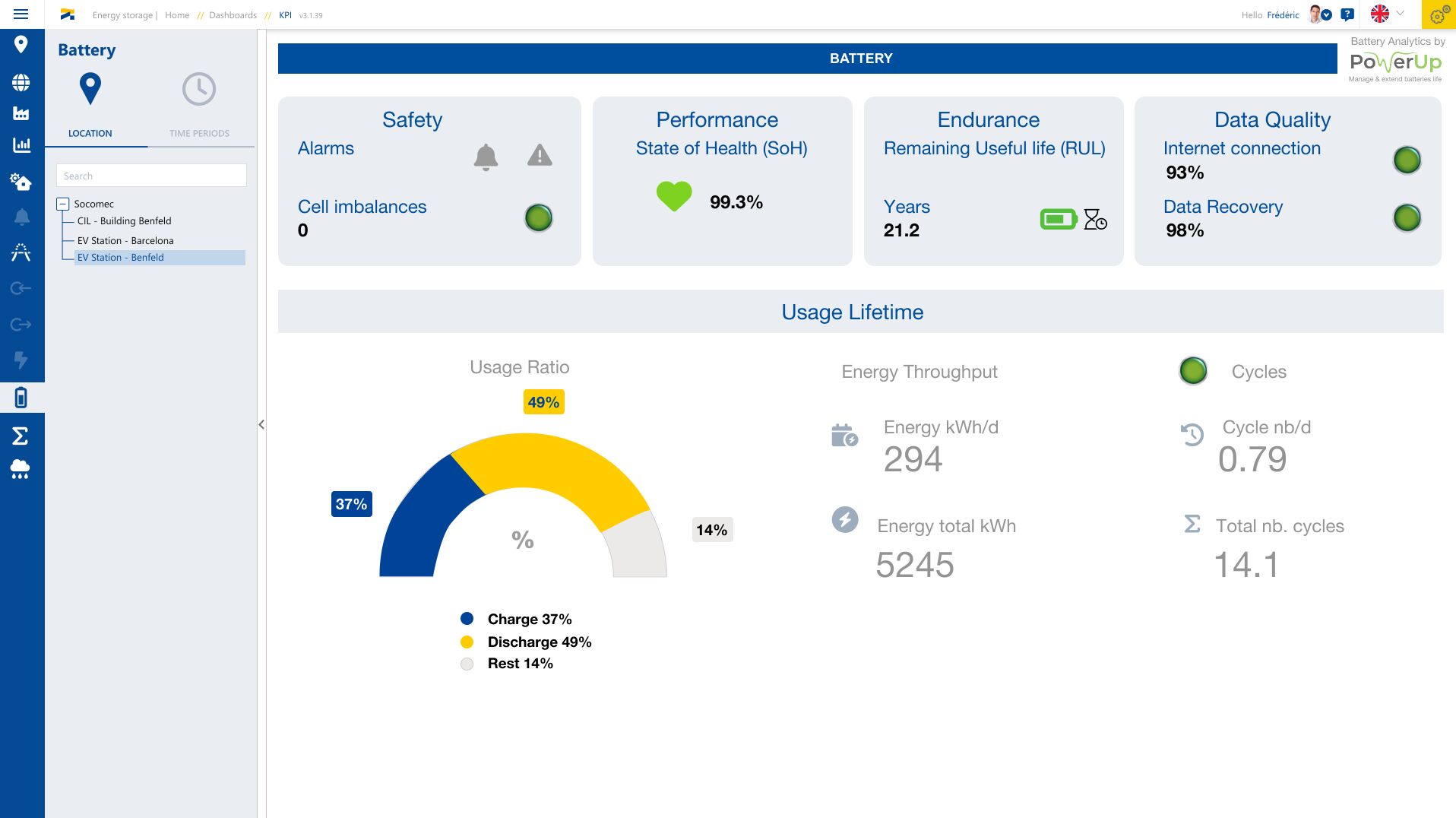

Nachhaltige Transformation

KI-Assistent in der Instandhaltung

-

-

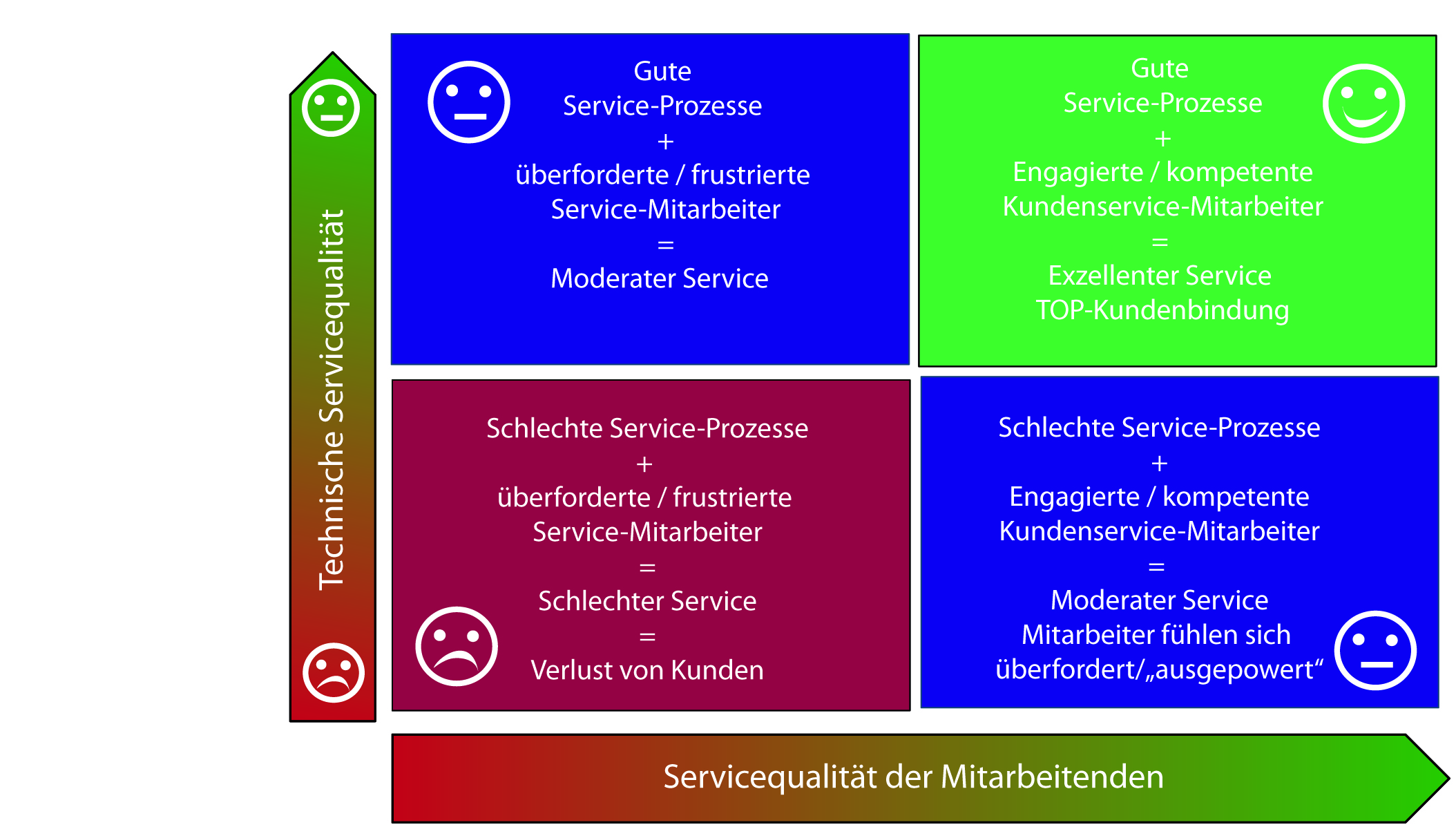

Projekt Customer in Focus

Service als strategischer Erfolgsfaktor